Der folgende Text ist auf England bezogen, es wird nach meiner Meinung nur eine Frage der Zeit sein, bis diese Masche hier auftritt.

Phishing-Akteure haben sich das Auftauchen der Omicron COVID-19-Variante schnell zunutze gemacht und verwenden sie nun als Köder in ihren bösartigen E-Mail-Kampagnen.

Bedrohungsakteure passen sich schnell an die neuesten Trends und heißen Themen an, und das Schüren von Ängsten ist ein hervorragendes Mittel, um Menschen dazu zu bringen, eine E-Mail zu öffnen, ohne sie vorher zu durchdenken.

In diesem Fall handelt es sich bei der Omicron-Variante um einen neu auftretenden COVID-19-Stamm, der die Wissenschaftler wegen seiner hohen Übertragbarkeit und der möglichen Unwirksamkeit bestehender Impfstoffe gegen seine Mutationen beunruhigt.

Dies alles macht es zu einem idealen Thema für Phishing, denn selbst die Geimpften sind besorgt darüber, wie sich Omicron im Falle einer Infektion auf sie auswirken würde.

Eine Phishing-Kampagne für das Vereinigte Königreich

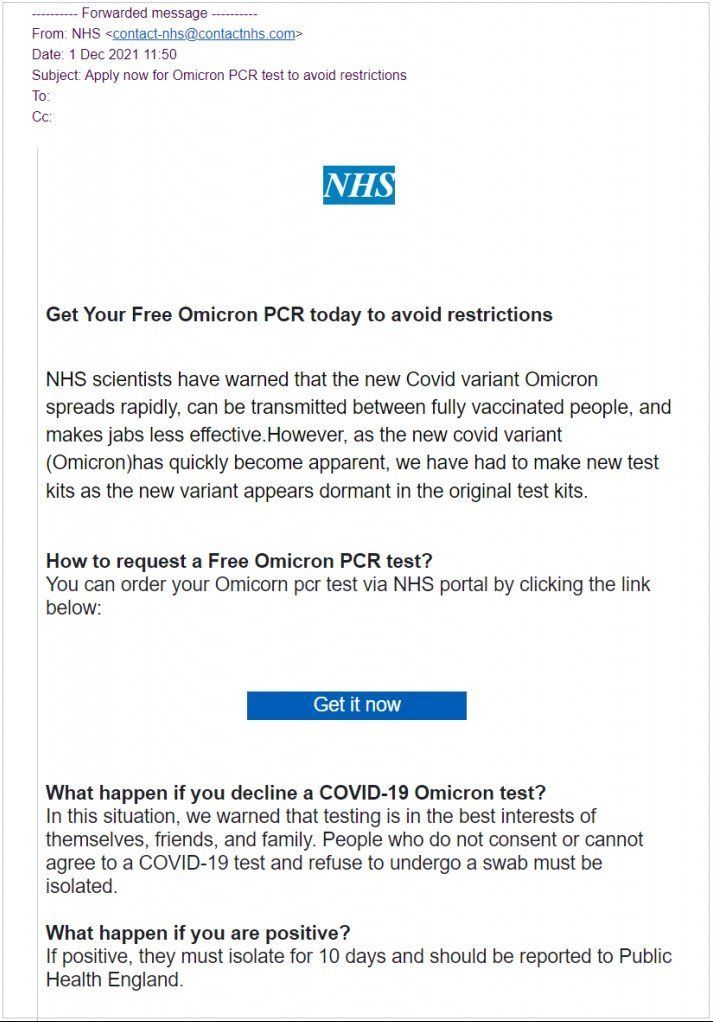

Die britische Verbraucherschutzorganisation „Which?“ hat zwei Beispiele für neue Phishing-E-Mails veröffentlicht, die vorgeben, vom Nationalen Gesundheitsdienst (NHS) des Vereinigten Königreichs zu stammen und vor der neuen Omicron-Variante warnen.

In diesen E-Mails wird den Empfängern ein kostenloser Omicron PCR-Test angeboten, mit dem sie angeblich die Beschränkungen umgehen können.

Um das Vertrauen in die E-Mails zu erhöhen, lautet die bösartige Adresse, die für die Verteilung dieser E-Mails verwendet wird, „co*********@********ct.com“.

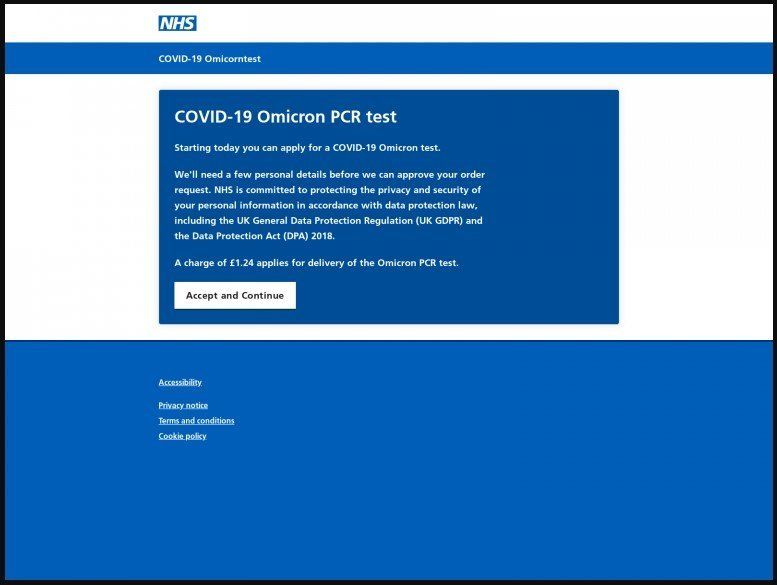

Wenn der Empfänger auf die eingebettete Schaltfläche „Get it now“ klickt oder auf die URL im E-Mail-Text tippt, wird er auf eine gefälschte NHS-Website geleitet, die angeblich den „COVID-19 Omicron PCR-Test“ anbietet.

Die Opfer werden dann aufgefordert, ihren vollständigen Namen, ihr Geburtsdatum, ihre Wohnanschrift, ihre Mobiltelefonnummer und ihre E-Mail-Adresse anzugeben.

Schließlich werden sie aufgefordert, eine Zahlung von 1,24 £ (1,65 $) zu leisten, die die Kosten für die Zustellung der Testergebnisse decken soll.

Dabei geht es nicht darum, den Betrag selbst zu stehlen, sondern die Zahlungsdaten des Opfers, z. B. die E-Banking-Zugangsdaten oder die Kreditkartendaten.

Bei diesem Schritt wird das Opfer auch aufgefordert, den Namen seiner Mutter einzugeben, den die Betrüger verwenden könnten, um bei einem späteren Versuch, das Konto zu übernehmen, die Sicherheitsfragen zu umgehen.

Was ist zu tun, wenn Sie betrogen wurden?

Wenn Sie glauben, dass Sie Ihre Daten auf einer betrügerischen Website eingegeben haben, setzen Sie sich sofort mit Ihrer Bank in Verbindung und sperren Sie die gefährdeten Karten/Konten.

Überwachen Sie Ihre Bankkonten genau und prüfen Sie die Transaktionen auf Anzeichen für nicht autorisierte Zahlungen.

from BleepingComputer https://ift.tt/3luvFKA

via IFTTT

Wie ist deine Meinung?

Schreib gern einen Kommentar unter dem Artikel oder diskutiere mit anderen im Matrix-Kanal:

#dasnetzundich:matrix.org